小组两项研究成果被第62届ACM/IEEE DAC 2025接收

Design Automation Conference(DAC)由IEEE与ACM联合主办,是集成电路辅助设计和嵌入式系统领域的国际顶级会议,迄今已有62年的历史,主要关注芯片、电路以及系统设计的新工具和新方法。近几年的接收率为20%左右。DAC是中国计算机学会推荐的A类国际学术会议(CCF-A),是清华大学计算机学科推荐A类会议。本次清华大学软件系统安全保障小组共有2项研究成果被DAC 2025接收。

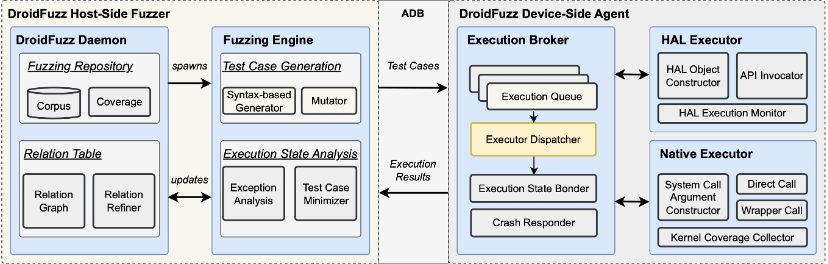

第一项研究成果是DroidFuzz: Proprietary Driver Fuzzing for Embedded Android Devices。该论文提出DroidFuzz,一个针对Android系统驱动的模糊测试工具。该工具主要解决Android系统中内核与HAL层驱动无法进行有效测试的问题。DroidFuzz的实现通过测试前HAL驱动接口探针、内核与用户态HAL层接口调用测试用例生成、以及双层执行状态反馈机制,实现对Android系统中内核与HAL层驱动的有效测试。该工具总计发现12个缺陷,并都已获得厂商确认。改工作由博士生刘健中、沈煜恒,硕士生楚逸飞,实习生张强等共同完成。

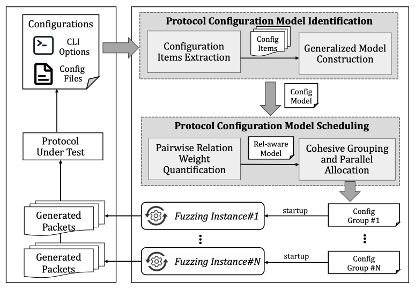

第二项成果是CMFuzz: Parallel Fuzzing of IoT Protocols by Configuration Model Identification and Scheduling。本研究针对IoT协议配置的多样性,提出了一种名为CMFuzz的并行模糊测试框架,旨在通过对IoT协议的配置识别和并行调度来提升测试效果。CMFuzz 定义了用于协议测试的通用配置模型,并从协议实现中抽取配置项构建出配置模型。基于该模型,CMFuzz通过启动覆盖数来量化配置项间的依赖关系,并引入了关系感知的分配机制,将配置项分配至并行模糊测试实例。与并行模式下的Peach和SPFuzz相比,该工具的覆盖数分别提升了34.4% 和 28.5%,并在IoT协议中发现了14个0day漏洞。该工作由硕士生徐琪,博士后马福辰,博士生陈元亮等共同参与完成。